WordPress alimenta el 43% de toda la web. Eso lo convierte en el CMS más atacado del mundo. No porque sea inseguro por diseño, sino porque su popularidad lo hace un objetivo rentable para ataques automatizados. La buena noticia es que la mayoría de sitios WordPress se hackean por razones prevenibles: contraseñas débiles, plugins desactualizados, configuraciones por defecto que nunca se cambiaron. Esta guía cubre los pasos concretos para cerrar esas puertas.

Por qué se hackean los sitios WordPress

Antes de entrar en soluciones, conviene entender el problema. Los ataques a WordPress rara vez son ataques dirigidos a tu sitio específicamente. Son ataques automatizados que escanean miles de sitios buscando vulnerabilidades conocidas. Las causas más comunes:

- Plugins y temas desactualizados con vulnerabilidades conocidas y publicadas

- Contraseñas débiles en la cuenta de administrador

- Usuario “admin” como nombre de usuario del administrador

- Temas o plugins nulled (pirateados) con código malicioso incluido

- Hosting compartido de baja calidad donde un sitio comprometido puede afectar a otros en el mismo servidor

- Permisos de archivos incorrectos que permiten modificar archivos críticos

La mayoría de estos problemas se resuelven con configuración, no con herramientas de pago.

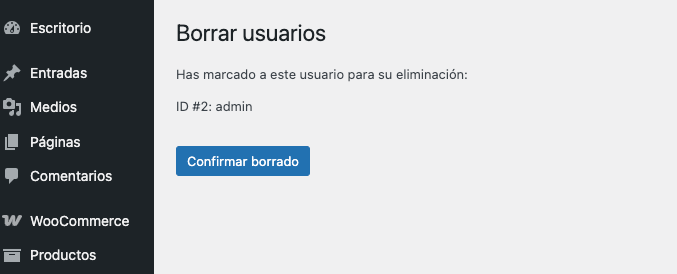

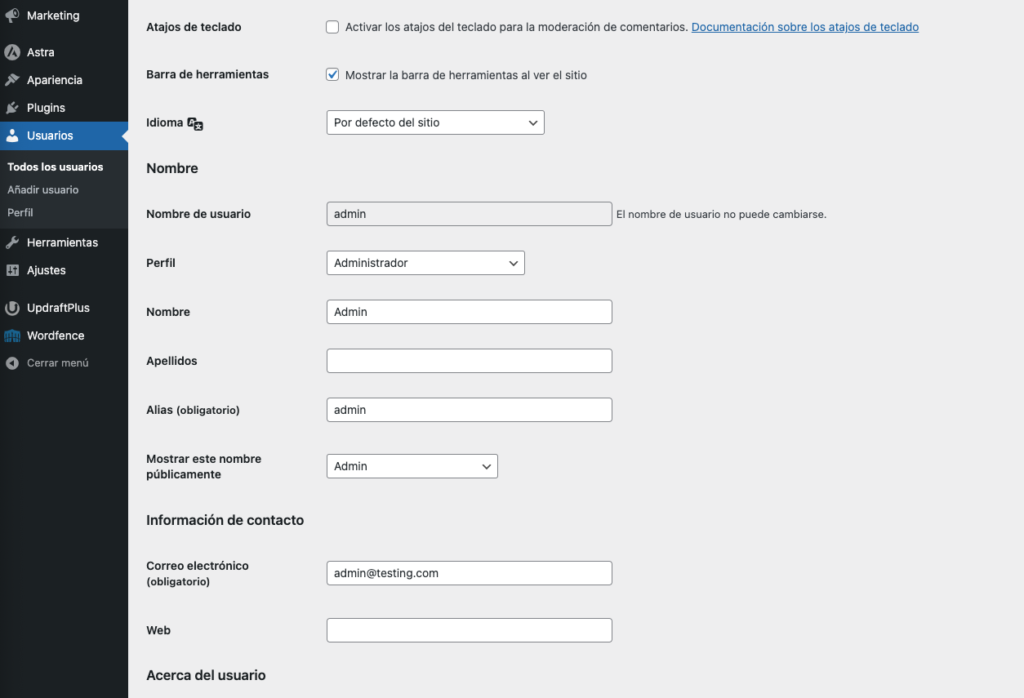

Paso 1: Cambiar el nombre de usuario “admin”

Si instalaste WordPress con “admin” como nombre de usuario, cámbialo ahora. Es el primer nombre que prueban los bots en ataques de fuerza bruta. WordPress no permite cambiar el nombre de usuario directamente, pero hay una forma sencilla de hacerlo:

- Ve a Usuarios → Añadir nuevo

- Crea un usuario nuevo con un nombre diferente a “admin” y asígnale el rol de Administrador

- Cierra sesión y vuelve a entrar con el nuevo usuario

- Ve a Usuarios, selecciona el usuario “admin” y elimínalo

- WordPress te preguntará qué hacer con el contenido asignado a ese usuario: selecciona el nuevo usuario como autor

Paso 2: Usar contraseñas fuertes y únicas

Una contraseña fuerte para WordPress no es “MiSitio2026!”. Es una cadena aleatoria de al menos 16 caracteres que no uses en ningún otro sitio. WordPress tiene un generador de contraseñas integrado en la pantalla de edición de usuario.

Para gestionar contraseñas sin tener que memorizarlas, un gestor de contraseñas es imprescindible. Bitwarden es gratuito, de código abierto y funciona en todos los dispositivos. 1Password es la alternativa de pago más popular.

La contraseña fuerte aplica a todos los usuarios con acceso al panel, no solo al administrador. Un editor con contraseña débil es una puerta de entrada igual de válida para un atacante.

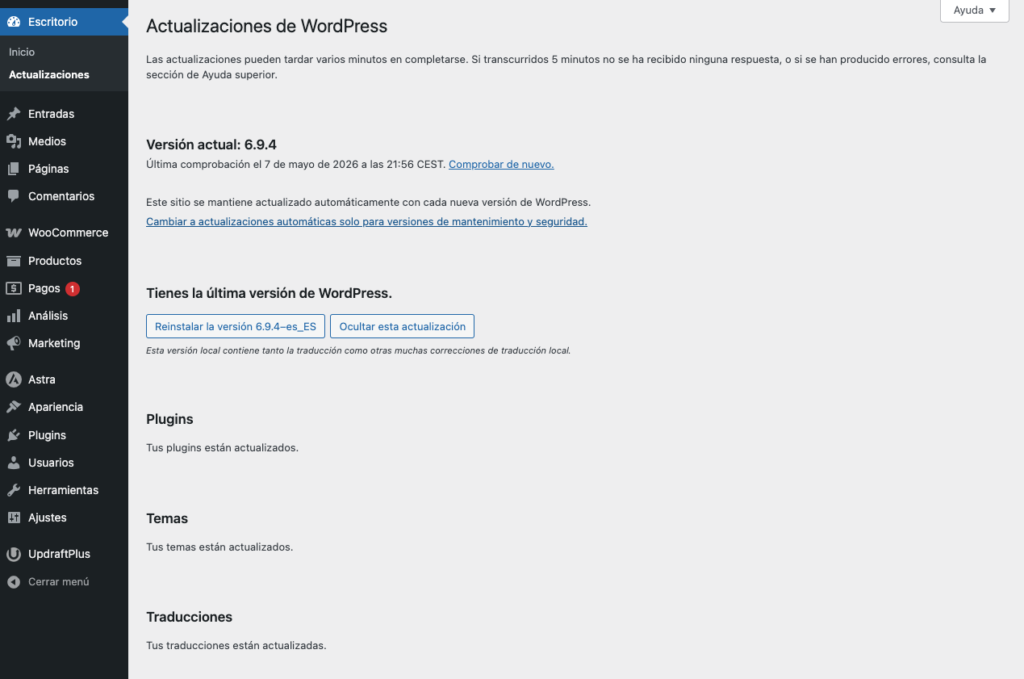

Paso 3: Mantener WordPress, temas y plugins actualizados

La mayoría de actualizaciones de WordPress, temas y plugins incluyen parches de seguridad. Cuando se publica una actualización de seguridad, los detalles de la vulnerabilidad se hacen públicos — lo que significa que los atacantes saben exactamente qué buscar en sitios que no han actualizado.

Para revisar las actualizaciones pendientes ve a Escritorio → Actualizaciones.

Sobre las actualizaciones automáticas: WordPress permite activarlas para el core, plugins y temas. Para actualizaciones menores de seguridad del core, activarlas automáticamente es razonable. Para plugins y temas, es mejor revisarlas manualmente o en un entorno de staging primero, porque ocasionalmente una actualización puede romper funcionalidades del sitio.

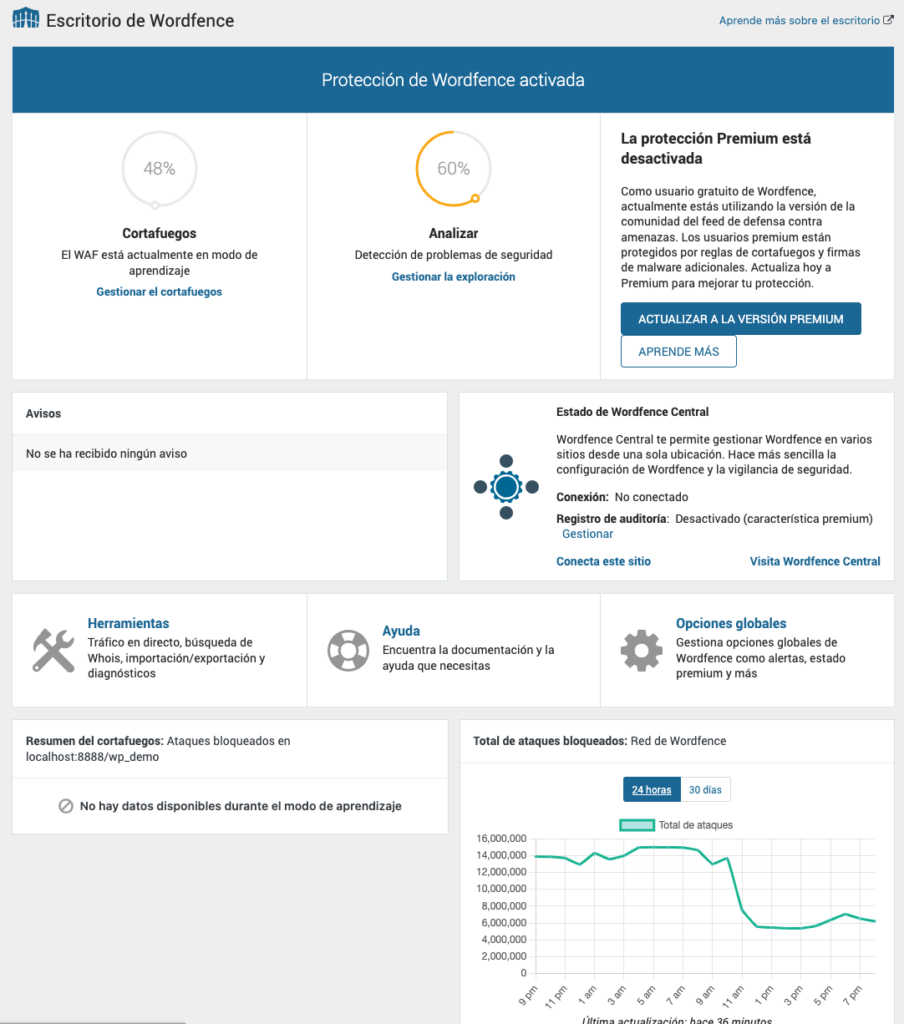

Paso 4: Instalar un plugin de seguridad

Un plugin de seguridad añade capas de protección que WordPress no tiene por defecto: firewall, detección de malware, bloqueo de IPs maliciosas y alertas ante actividad sospechosa.

Wordfence (recomendado)

Wordfence es el plugin de seguridad más usado de WordPress con más de 4 millones de instalaciones. La versión gratuita incluye firewall de aplicación web, escáner de malware, bloqueo de fuerza bruta y alertas por email ante intentos de acceso sospechosos.

- Ve a Plugins → Añadir nuevo

- Busca “Wordfence” y haz clic en “Instalar ahora”

- Activa el plugin e introduce tu email para recibir alertas

- Sigue el asistente de configuración inicial

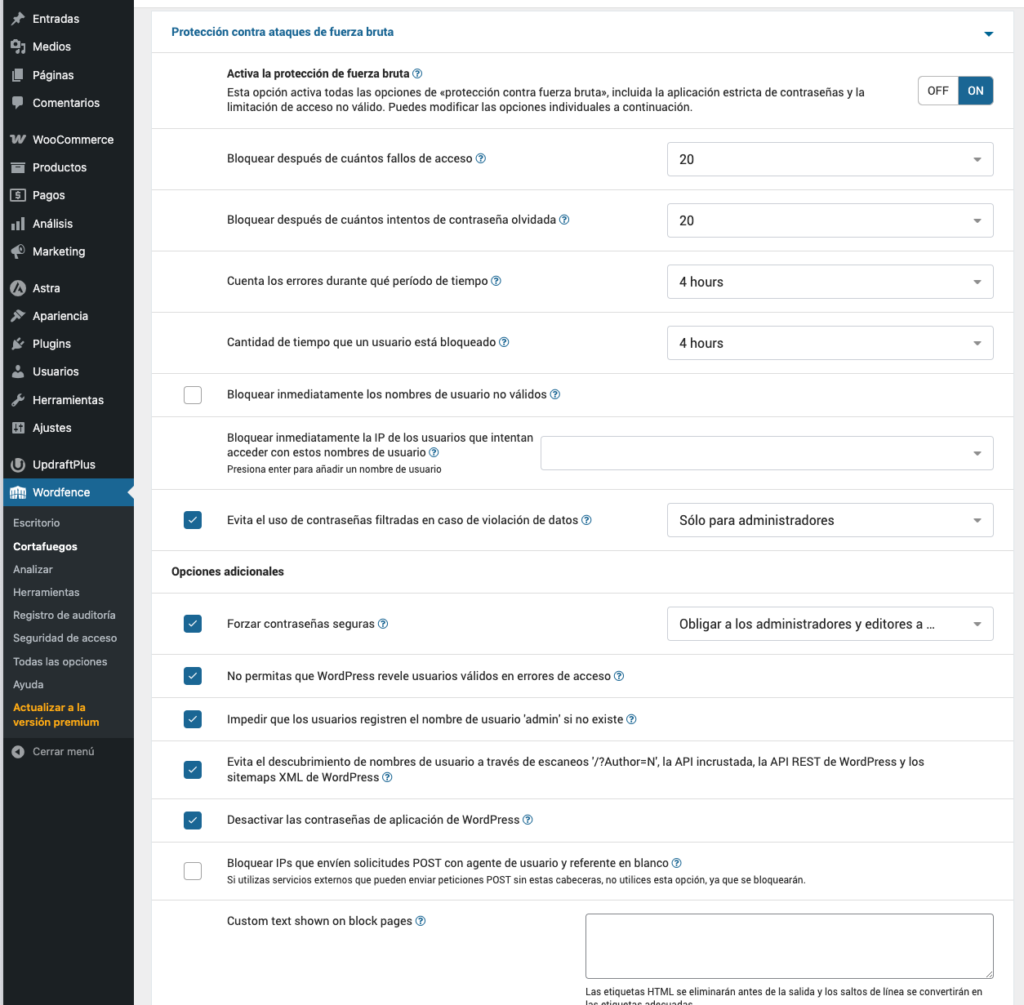

Configurar el bloqueo de fuerza bruta en Wordfence

El ataque de fuerza bruta intenta entrar al panel probando combinaciones de usuario y contraseña de forma automática. Wordfence lo bloquea limitando los intentos fallidos de login.

Ve a Wordfence → Firewall → Protección de fuerza bruta y verifica que está activa. Las opciones por defecto son razonables para la mayoría de sitios.

Paso 5: Activar autenticación de dos factores (2FA)

La autenticación de dos factores añade una segunda capa de verificación al login: además de la contraseña, se necesita un código temporal generado por una app como Google Authenticator o Authy. Aunque un atacante consiga la contraseña, sin el segundo factor no puede entrar.

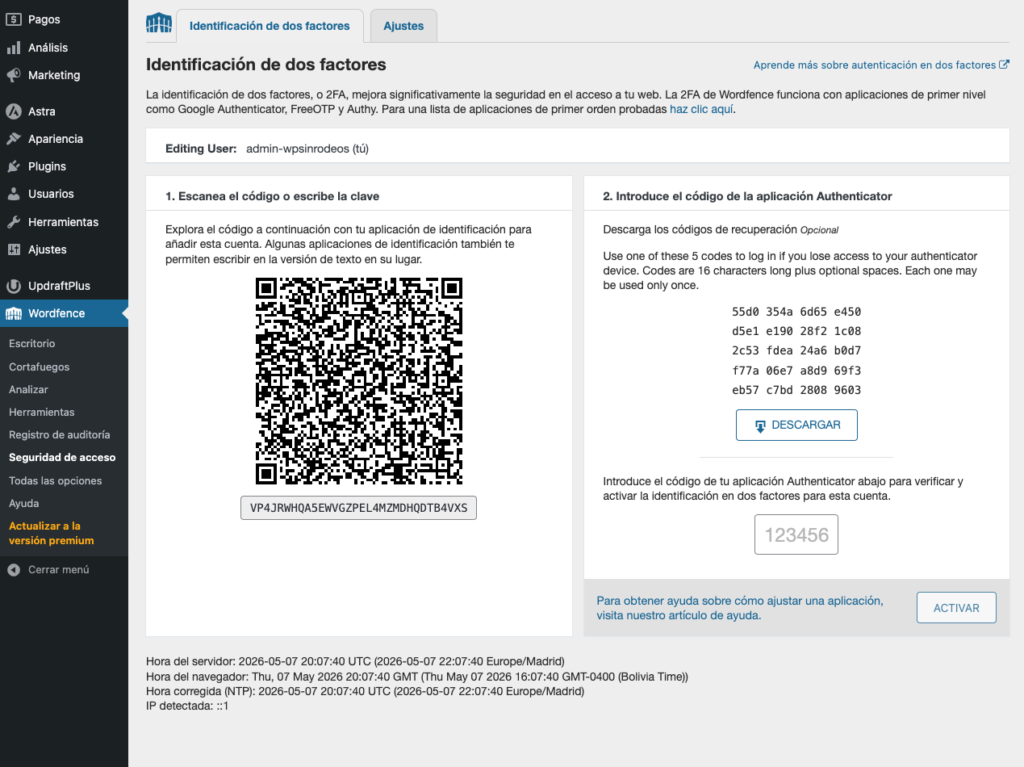

Wordfence incluye 2FA en su versión gratuita. Para activarlo:

- Ve a Wordfence → Login Security

- Escanea el código QR con Google Authenticator o Authy desde tu móvil

- Introduce el código de 6 dígitos para verificar que la configuración es correcta

- Guarda los códigos de recuperación en un lugar seguro

Activa el 2FA para todos los usuarios con rol de administrador o editor. Un colaborador con acceso al panel sin 2FA es un punto débil aunque tenga buena contraseña.

Paso 6: Cambiar la URL de acceso al panel

Por defecto, el panel de WordPress está en tudominio.com/wp-admin. Todos los bots lo saben y es la primera URL que atacan. Cambiarla no es una solución de seguridad por sí sola, pero reduce significativamente el ruido de intentos automatizados.

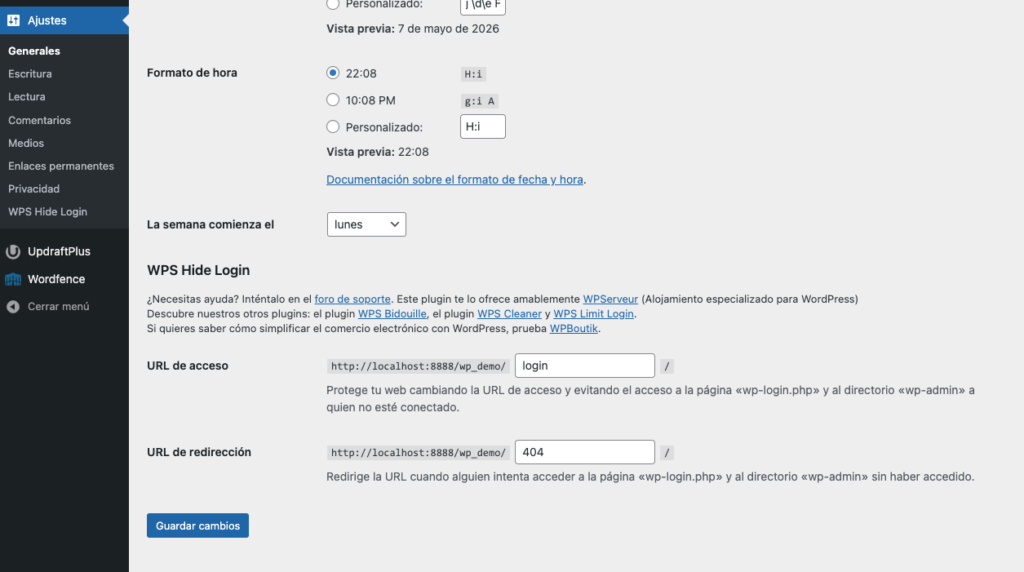

El plugin WPS Hide Login permite cambiar la URL del login en segundos sin modificar archivos del servidor.

- Instala y activa WPS Hide Login desde Plugins → Añadir nuevo

- Ve a Ajustes → General y baja hasta la sección de WPS Hide Login

- Define una nueva URL para el login (por ejemplo:

tudominio.com/entrada) - Guarda los cambios y anota la nueva URL antes de cerrar sesión

Atención: anota la nueva URL antes de guardar. Si la olvidas y cierras sesión, no podrás acceder al panel. En ese caso hay que recuperar el acceso desde el servidor o contactar al hosting.

Paso 7: Hacer backups regulares

La seguridad perfecta no existe. Si el sitio se ve comprometido, la única forma de recuperarlo sin pérdida de datos es tener un backup reciente. Los backups son la última línea de defensa y la más importante.

En WPSinRodeos recomendamos UpdraftPlus con almacenamiento en Google Drive para backups automáticos diarios. El proceso completo de configuración está en la guía de backups de WordPress.

Paso 8: Usar HTTPS en todo el sitio

HTTPS cifra la comunicación entre el navegador del visitante y el servidor. Sin HTTPS, las credenciales de login viajan en texto plano y pueden ser interceptadas. En 2026 no hay excusa para no tener HTTPS: todos los hostings serios incluyen SSL gratuito con Let’s Encrypt.

Verifica que tu sitio usa HTTPS en Ajustes → General: las URLs de WordPress y del sitio deben empezar con https://. Si todavía usas http://, activa el certificado SSL desde el panel de tu hosting primero y luego actualiza las URLs.

Paso 9: Limitar los roles de usuario

Cada usuario del panel de WordPress debe tener el rol mínimo necesario para hacer su trabajo. Un redactor no necesita acceso de administrador. Dar permisos de administrador a todos los usuarios del sitio es un riesgo innecesario.

Los roles de WordPress en orden de permisos de mayor a menor: Administrador, Editor, Autor, Colaborador, Suscriptor. Para la mayoría de colaboradores, el rol de Autor o Colaborador es suficiente.

Paso 10: Eliminar plugins y temas inactivos

Un plugin desactivado pero instalado sigue siendo código en el servidor que puede tener vulnerabilidades. Si no usas un plugin o tema, elimínalo completamente, no solo lo desactives. Ve a Plugins, filtra por inactivos y elimina los que no necesites. Haz lo mismo en Apariencia → Temas.

WordPress viene con temas por defecto (Twenty Twenty-Three, Twenty Twenty-Four) que probablemente no usas. Elimínalos si tienes un tema activo distinto.

Qué hacer si tu sitio WordPress fue hackeado

Si sospechas que el sitio fue comprometido, estos son los pasos inmediatos:

- No entres en pánico. La mayoría de sitios hackeados se pueden recuperar.

- Pone el sitio en mantenimiento para evitar que los visitantes sean afectados mientras lo limpias.

- Cambia todas las contraseñas: WordPress, hosting, base de datos y email asociado.

- Ejecuta el escáner de Wordfence para identificar archivos modificados o maliciosos.

- Restaura desde un backup limpio si tienes uno anterior al hackeo.

- Contacta al soporte de tu hosting. Hostings como WP Engine y Kinsta ofrecen limpieza de malware gratuita dentro de su infraestructura.

Preguntas frecuentes

¿Wordfence gratuito es suficiente para proteger WordPress?

Para la mayoría de sitios, sí. La versión gratuita incluye firewall, escáner de malware y protección contra fuerza bruta. Wordfence Premium añade actualizaciones de reglas de firewall en tiempo real (la versión gratuita tiene un retraso de 30 días) y soporte prioritario. Si el sitio maneja datos sensibles o genera ingresos significativos, Premium vale la pena.

¿Necesito un plugin de seguridad si uso WP Engine o Kinsta?

WP Engine y Kinsta incluyen seguridad gestionada a nivel de servidor: firewall, detección de malware y protección DDoS. En esos hostings, la necesidad de un plugin de seguridad adicional es menor. Dicho eso, medidas como el 2FA, contraseñas fuertes y actualizaciones regulares siguen siendo responsabilidad del usuario independientemente del hosting.

¿Los temas y plugins nulled son realmente peligrosos?

Sí, sin excepción. Los temas y plugins nulled (pirateados) son la forma más común de introducir malware en un sitio WordPress. El código original ha sido modificado para incluir backdoors, scripts de phishing o código que convierte tu sitio en parte de una red de spam. No existe ningún beneficio que justifique el riesgo.

¿Con qué frecuencia debo hacer un escaneo de seguridad?

Wordfence hace escaneos automáticos regulares una vez configurado. Además de los automáticos, conviene hacer un escaneo manual después de instalar plugins nuevos, después de actualizaciones mayores y si notas comportamiento extraño en el sitio.

¿Cambiar la URL de wp-admin realmente mejora la seguridad?

Reduce el ruido de ataques automatizados que apuntan a la URL por defecto, pero no es una solución de seguridad por sí sola. Si un atacante está apuntando específicamente a tu sitio, encontrará la nueva URL. Su valor real es reducir la carga de intentos automatizados en los logs del servidor y en el firewall.